1.概要(本コラムでお伝えしたいこと)

2021 年 4 月に施行されました改正割賦販売法の下で、 EC モール運営、コード決済 / ID 決済事業者様、さらにその業務委託先等へ、新たに PCI DSS 対応が求められることになりました。それに伴うかたちで、2021 年 3 月 11 日に更新された『クレジットカード・セキュリティガイドライン[2.0 版]』では、クレジットカード情報の保護義務に該当する事業の定義が明確になりました。

また、その該当事業者の指針対策で要求される多くが「PCI DSS に準拠し、これを維持・運用する」となっており、その事業者数は数百社規模といわれております。自社の事業が法令上のセキュリティ対策の基準である PCI DSS の準拠対象となっていること、または EC システムの運営上で大きく影響していることに気づいてから、準拠への対応範囲などを整理することはとても大変かと思われます。

本コラムが、PCI DSS の準拠対象の事業者、または EC サイトや決済システム(QR コード決済事業含む)へサービス提供する事業者(ショッピングカートなどの EC サイト構築や保守運用に関わる事業者を含む)を想定し、法律が定めているクレジットカード番号等取扱業者の義務と、その対象該当事業者に要求される PCI DSS 準拠との関係性を把握いただく機会になれば幸いです。

あわせて、前編でご紹介したように「ベストプラクティス型」という特徴をもつ PCI DSS の基準をご理解いただくことで、未だ減ることがない EC サイトからのクレジットカード番号および個人情報漏えいの情報漏えい事故への対策を講じることをご検討ください。

なお、PCI DSS 準拠を順守すべき立場の方からは、この基準への準拠対応をすること、また準拠環境を維持することがとても大変であるとお聞きします。それは PCI DSS の要件が、クレジットカード情報に対するシステム全体でのセキュリティコントロールを考えつつ、その状況確認への細かい対応まで要求されており、かつ準拠状況に対する監査があるため、と考えられます。

2.クレジットカード番号等取扱業者の法令上の義務と実務上のガイドライン

日本では改正割賦販売法(2018 年 6 月 1 日施行)にて、クレジットカード番号等取扱業者に対し、クレジットカード番号等の管理義務を下記のように定められています。

| (クレジットカード番号等の適切な管理) 第三十五条の十六 クレジットカード番号等取扱業者(次の各号のいずれかに該当する者をいう。以下同じ)は、経済産業省令で定める基準に従い、その取り扱うクレジットカード番号等(包括信用購入あつせん 業者又は二月払購入あつせんを業とする者(以下「クレジットカード等購入あつせん業者」という)が、その業務上利用者に付与する第二条第三項第一号の番号、記号その他の符号をいう。以下同じ)の漏えい、滅失又は毀損の防止その他のクレジットカード番号等の適切な管理のために必要な措置を講じなければならない。 |

この「経済産業省令で定める基準」の参照先は、クレジット取引セキュリティ対策協議会が発行する『クレジットカード・セキュリティガイドライン』を指します。

※クレジット取引セキュリティ対策協議会とは…

クレジットカード会社、PSP(決済代行業者)、加盟店、情報処理センター、POS メーカーなど、様々な関係者が参加し、セキュリティ対策を議論できる場として 2015 年(平成 27 年)3 月に設置された業界団体(https://www.j-credit.or.jp/security/safe/conference.htmlより抜粋)

そのため『クレジットカード・セキュリティガイドライン』が、割賦販売法で義務付けられたセキュリティ対策指針であり、法令上のセキュリティ対策に係る基準となります。このガイドラインで定義された立場(クレジットカード番号等取扱業者の範囲)に該当する場合、その基準に沿ったセキュリティ対策が求められることになります。

3.クレジットカード・セキュリティガイドライン(旧実行計画)とPCI DSSの準拠対象の事業者(該当範囲の考え方)

これまでは、「実行計画 2018」、「実行計画 2019」、「クレジットカード・セキュリティガイドライン 1.0 版」の名称で発行されていました。2021 年 3 月 11 日には、最新のクレジットカード・セキュリティガイドライン[2.0 版]が発表されました(以下、ガイドラインと略します)。

最新版は下記 URL からダウンロードができます。

https://www.j-credit.or.jp/security/safe/plan.html

ガイドラインでは、割賦販売法で規定される措置に該当する重要な箇所を 【 指針対策 】 と記載し、どの立場で何を対策すべきかが詳細に書かれています。

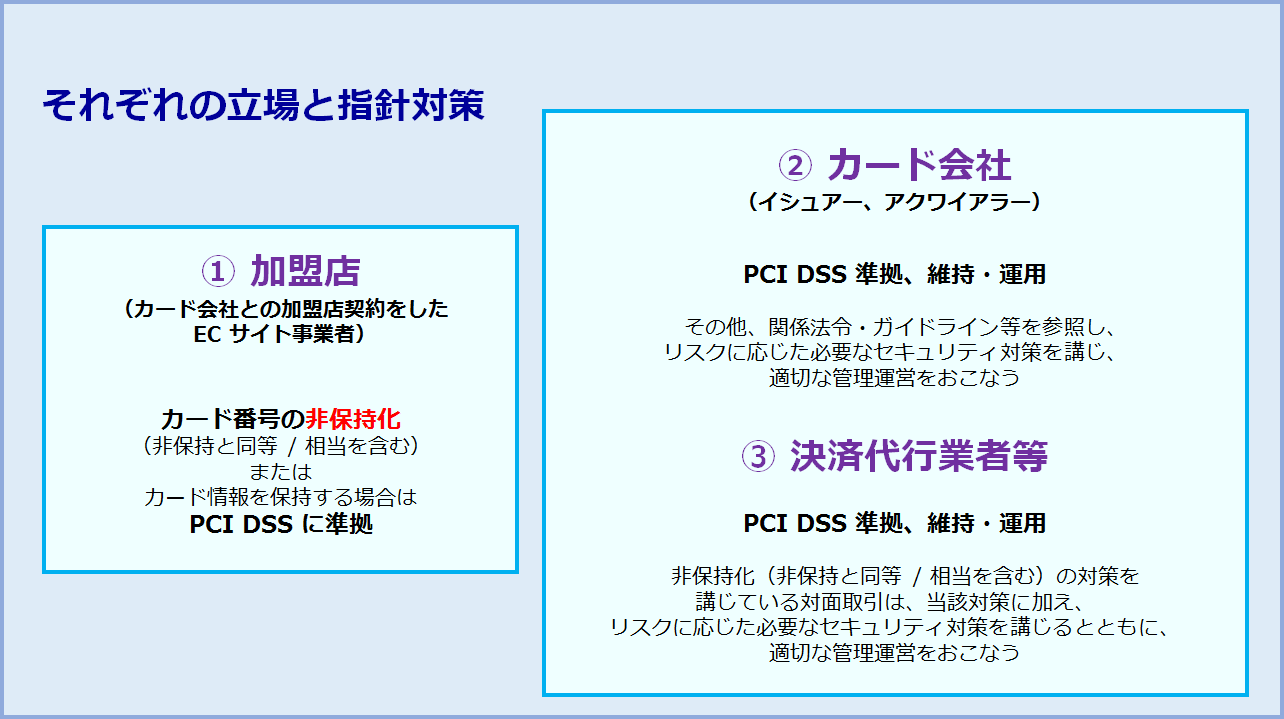

では、このガイドラインにてどのような立場と指針対策があるか、また冒頭に記載した事業者がどこに属するのか、まずはガイドラインの「クレジットカード情報保護対策分野」の記載内容を抜粋し見ていきます。

| 対象:クレジットカード情報保護対策分野 |

| 立場 1:加盟店 指針対策: カード番号の非保持化(非保持と同等 / 相当を含む)又はカード情報を保持する場合は PCI DSS に準拠。 |

| 立場 2:カード会社(イシュアー、アクワイアラー) 指針対策: PCI DSS 準拠、維持・運用。 ほか、関係法令・ガイドライン等を参照し、リスクに応じた必要なセキュリティ対策を講じ、適切な管理運営をおこなう。 |

| 立場 3:決済代行業者等 指針対策: PCI DSS に準拠し、これを維持・運用する。 非保持化(非保持と同等 / 相当を含む)の対策を講じている対面取引は、当該対策に加え、リスクに応じた必要なセキュリティ対策を講じるとともに、適切な管理運営をおこなう。 |

このように、加盟店(カード会社との加盟店契約をした EC サイト事業者)は非保持化を、それ以外の立場は PCI DSS の準拠対象であることが書かれています。

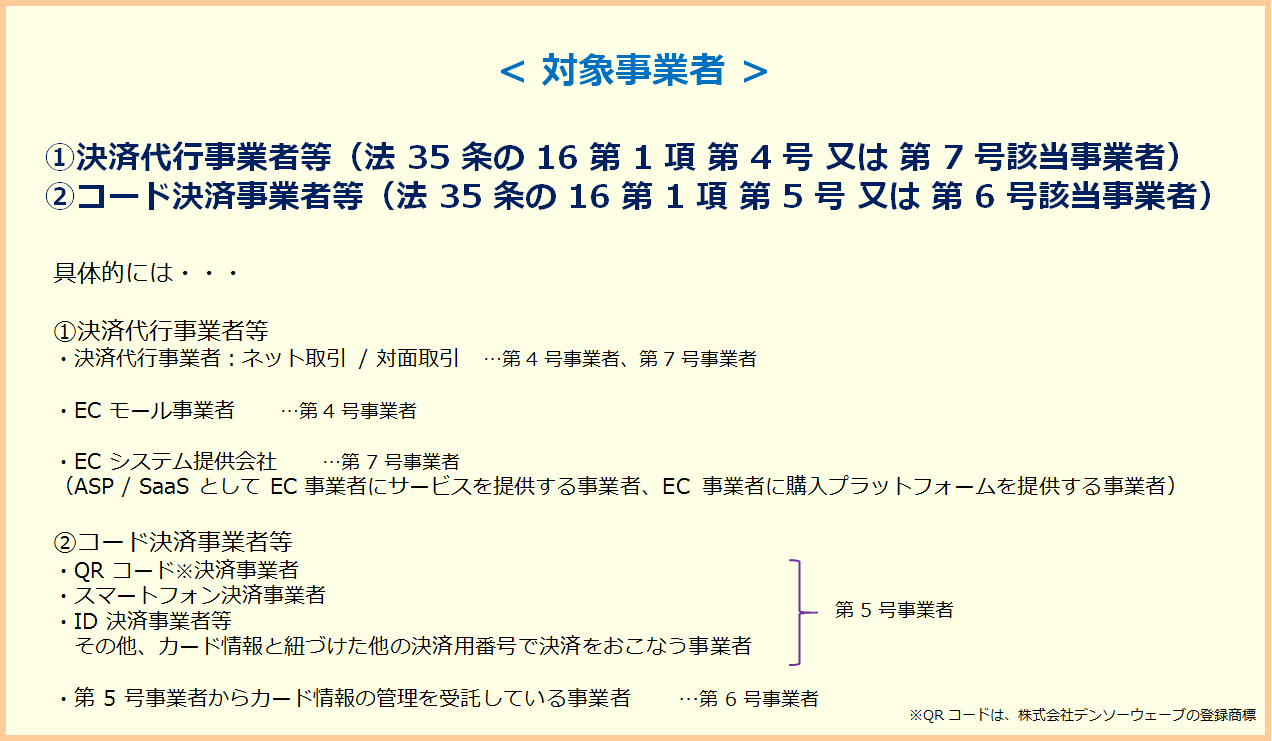

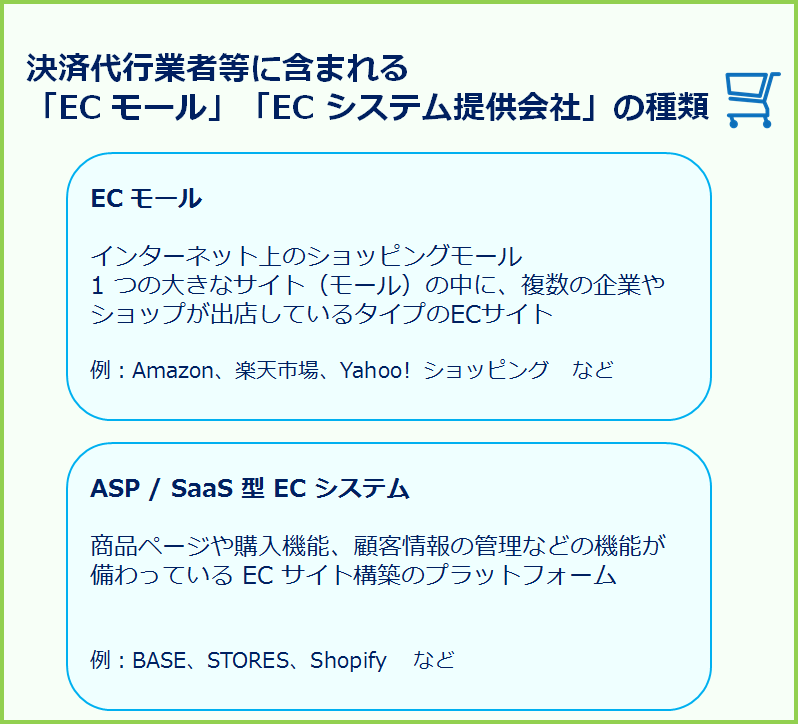

しかしこの「決済代行業者等」という表現ですと、EC サイトや決済システムに関するサービス事業者は、該当するのかどうかが明確ではありません。そのため、決済代行業者等の定義が記載されています。

| 決済代行業者等の定義: 以下のいずれかの業務を行う決済代行業者(PSP 含む)※1、EC モール、EC システム提供会社 ※2 等の事業者の総称 ① 特定のアクワイアラーのために加盟店に立替払いをする業務。 ② 加盟店のためにカード情報をアクワイアラーに提供(当該アクワイアラー以外の者を通じた提供を含む)する業務。補足: ※1 ここでいう決済代行業者は、インターネット上の取引において EC 加盟店にクレジットカードスキームを提供し、カード情報を処理する事業者である PSP と、インターネット以外の取引において加盟店にクレジットカードスキームを提供し、カード情報を処理する事業者をいう。 ※2 ここでいう EC システム提供会社は、アクワイアラーとの契約有無にかかわらず、決済システムを運営し EC 加盟店にサービスとして提供する事業者をいう。ASP / SaaSとしてEC 加盟店にサービス提供する形式や、EC 加盟店に購入プラットフォームを提供する形式等がある。 |

定義や補足が明記されたのは、ガイドライン1.0 版では該当事業の範囲が不明瞭だったため、2.0 版にて改めて定義されたのではないでしょうか。

このガイドラインの定義により、PCI DSS の準拠(および維持・運用)の対象の該当事業者が増加することとなりました。特に、EC サイトや決済システムへサービスを提供する事業者は、ガイドラインの詳細を確認いただきたいと思います。また、対象の場合は、PCI DSS への準拠対応が必須となりますので、対応を検討していただく必要があります。

※ アイビーシーでは、本コラムには記載しきれない「ガイドラインの定義への該当確認の方法例」や「PCI DSS を含むセキュリティへの向き合い方」についてのご相談などを承っております。ご興味のある方は、お気軽にお問い合わせください。

4.PCI DSS の準拠を目指す場合(当社からのご支援について)

ガイドラインの定義に該当する事業者は、PCI DSS の最新バージョンである 3.2.1 を確認し、その対応を実施する必要があります。

前編にて概要を記載しましたが、改めてポイントをご説明します。

確認ポイント

・PCI DSS は、全体で 6 つの統制目標とそれに関する 12 のデータセキュリティ要件が定義されている

・詳細要件が約 400 項目あり、そのすべての各項目に対して、基準を満たすための監査時の確認視点が記載されている

※ 各要件の確認方法は、前編をご参考ください。

アイビーシーでは、PCI DSS の準拠を目指す事業者様に対し、PCI DSS 準拠へのアドバイスを含め、要件対応する際に必要となる情報をご提供しております。

これまでにご支援したお客様の状況を考察すると、初回の PCI DSS 準拠監査後の対象システム環境における「リスク評価・脆弱性管理・パッチ適用の運用」に悩まされる事業者が多くいらっしゃいました。

PCI DSS における脆弱性管理については、下記のセキュリティテストの実施との連携が必要となるため、アイビーシーでは、この前提での「サポートメニュー付きソリューション」をご用意しております。

・脆弱性情報の収集と該当するシステムへのリスク評価

・内部脆弱性スキャン

・ASV 認定ツールによる外部脆弱性スキャン(Tenable.io ASV-Scan を使用)

・内部ペネトレーションテスト

・外部ペネトレーションテスト

・セグメンテーションの有効性確認テスト

・Web アプリケーションの脆弱性スキャン

・無線 AP の不正設置チェック

・脆弱性管理における「パッチ適用 90 日以内ルール」への対応支援

・緊急性の高い脆弱性における「パッチ適用 30 日以内ルール」への対応支援

これらの具体的な実施メニューの詳細を知りたいお客様は、下記よりお問い合わせください。

■アイビーシー株式会社

E-mail:info@ibc21.co.jp