前回のコラムに引き続き脆弱性管理について、特に tenable.io をベースにどのように脆弱性管理をおこなっていくか、3 つのステップに分けて話を進めていきます。

まず、第一におこなうことは、アセット(資産)の検出です。当然、重要な情報が保持されているサーバーのセキュリティは最重要ですが、攻撃者は対象がネットワーク機器であろうとサーバーであろうと、セキュリティホールがあれば攻撃をおこない、侵入を試み、次の標的に向けた情報を搾取します。

ICT インフラ上に存在するアセットを明らかにし、そこにどのような脆弱性やリスクがあるか把握することが重要です。クライアントやサーバーだけでなく、NW 機器や IoT デバイス、OT デバイス、クラウド、非管理端末までも可視化し、一元的に管理ができる仕組みが必要ということになります。これら管理デバイスに不足があることを Tenable社 は、” サイバーエクスポージャーのギャップ ” と呼んでいます。

次に、各アセットに対するスキャンをおこなうことになりますが、大きく分けて 2 種類のスキャン方法があります。それは、ノンクレデンシャル(非認証)スキャンとクレデンシャル(認証)スキャンです。

ノンクレデンシャルスキャンは、攻撃者目線で外部からのポートスキャンなどからリスクを可視化するスキャン方法です。クレデンシャルスキャンは、認証情報をもって各アセットにログインして、内部スキャンをおこないます。インストールされているアプリケーションや、詳細な OS のパッチ情報の取得が可能なため、ノンクレデンシャルスキャンよりも、精度の高いリスクの可視化が可能なスキャン方法です。

アセットごとに認証情報を設定する必要があるため、より簡単なスキャン方法として、サーバーやクライアントにインストール可能なエージェントも用意されています。エージェントをインストールするメリットとしては、不定期に接続されるアセットを確実にスキャンできることが挙げられます。スキャナーによるスキャンでは、スキャンしたタイミングでネットワーク上に存在するアセットしかスキャンすることができませんが、エージェントをインストールしていれば、オンラインのタイミングでスキャンが実行されるため、確実にスキャンをおこなうことができます。

スキャン方法としては、これら以外に web アプリケーションスキャン(OWASP TOP 10 に代表される web アプリケーションの脆弱性を診断する機能)や、コンテナイメージをスキャンする機能も保持しています。

また、クラウドサービスの利点として、tenable.io がインターネット上で提供するクラウドスキャナーを自由に利用することができるため、外部からのスキャンを自身でスキャナーを構築することなく実現することが可能です。

さらに、Tenable 社は、ASV 認証スキャニングベンダーであり、PCI DSS 認定に必要な四半期ごとの外部脆弱性スキャンを自身でおこない、レポートを入手することができるため、外部ベンダーへ依頼する必要がなく、コスト削減をおこなうことができます(別途有償オプション)。

最後に、スキャン結果の確認と対策の検討となります。スキャン結果は CVSS のベーススコアを元にした、Critical / High / Medium / Low / Info という 5 段階でリスクを分類して表示します。ただし、CVSS のベーススコアだけでは、なかなか判断が難しい場面があります。2018 年に発表された脆弱性の約 6 割が High 以上(CVSS 7.0 以上)のスコアとなっており、すべての脆弱性に対処することは、運用上かなりの負担があります。

そこで、いくつかの指標を設けて、対策の優先順位をつけることが必要になりますが、tenable.io は、独自の評価指標である PP(Predictive Prioritization)という機能を実装しています。より優先度の高い脆弱性に対するリスクを数値化する仕組みで、VPR(Vulnerability Priority Rating)という値が個別に付与されています。

VPR は、CVSS 値や Exploit の存在有無、今後、Exploit がリリースされるであろうという予測的なリスクも加味された Rating の仕組みです。CVSS 値と同様に、Critical / High / Medium / Low といったランク付けがされており、CVSS が Medium でも、VPR は Critical といった脆弱性も中には存在しています。また、CVSS 値が Rating されていないタイミングでも、VPR によって該当の脆弱性に対する緊急度を知ることができるメリットもあります。

CVSS で重要度が高く、VPR で優先度も高いものが、最も優先的に対応すべき脆弱性ということがわかりますので、運用者は迷わず対策を検討することが可能となります。

そのほかにも、優先度の基準としては、Exploit の有無、パッチがリリースされてからの経過時間や、最初に検出されてから長く対処されていない脆弱性、特定の通信ポートに関連する脆弱性、サポートが終了しているソフトウェアといったものが挙げられます。また、検出された脆弱性にフォーカスするだけでなく、重要なアセットに対して新たな脆弱性が検出されていないか、対策した内容が改善しているか、といった視点も重要になります。このように、検出結果によって、どのような優先順位で対応をおこなうか、お客様ごとに運用フローを検討することが重要になります。

tenable.io では、このようにお客様が管理したい目線で管理ができるよう、ダッシュボードを柔軟に作りこむ機能も持っています。膨大に検出された脆弱性をひとつずつ確認するのではなく、さまざまな目線で分析がおこなえるのもメリットです。

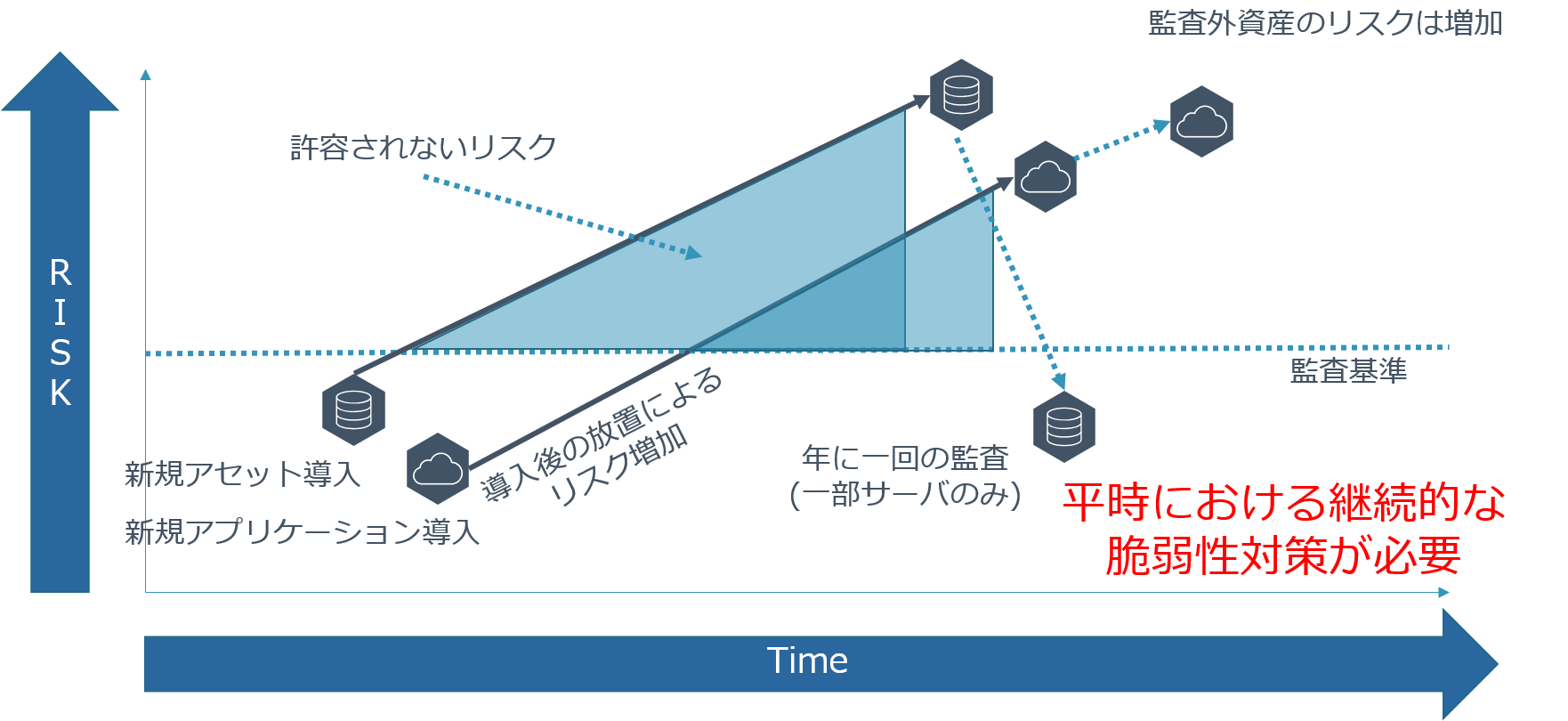

脆弱性管理の難しいところは、脆弱性が明らかになってから実際の攻撃活動が開始されるまでの時間が、年々短くなっていることです。発見が遅れればその分対処が遅れ、重大なインシデントにつながります。年に 1 度の脆弱性診断では不足している一番の理由は、ここにあります。

スキャン結果や作りこんだダッシュボードを定期的にメールなどで通知する機能や、検索条件を作りこむ機能も実装されているため、早急に対処すべき事象が発生したことや、影響の範囲(対象)をすぐに知ることができます。調査に時間を要することなく、すぐに対策の検討が進められることは、運用上非常に重要なことです。

tenable.io を例にとって話を進めてまいりましたが、脆弱性管理を検討されている方、すでに実施している方も、現状の運用と照らし合わせ、参考にしていただければと思います。

アイビーシーはツールの提供だけでなく、このような運用をフォローするためのサービスも提供しています。今後の新たなセキュリティ対策の取り組みとして、製品のトライアルやご相談などお気軽にお声がけいただけたら幸いです。

by プロダクト&サービス統括部 担当部長 エバンジェリスト 明星 誠