日本国内ではここ数年、企業を狙ったサイバー攻撃が急増し、IPA の発表するセキュリティ 10 大脅威でランサムウェアはここ 10 年上位を占めています。

なぜランサムウェアでの攻撃は拡大しているのでしょう。

多くの発表では侵入経路に着目されていますが、攻撃者が最終的に狙っているのは企業が持つ情報です。その情報を奪取・暗号化をするためには、その情報操作可能な「権限」が必要になります。

ほとんどの企業で Windows Active Directory(以下 AD)が導入されており、情報を操作する「権限」は AD が握っています。 社員のログイン、 PC の利用権限、サーバの管理等、これらを支える AD が侵害されると、攻撃は社内の隅々まで広がってしまいます。

本コラムでは、2024 ~ 2026 年の国内公表情報を基に、「3 つの代表的な事例」を紹介しながら、

「なぜ AD が狙われるのか」

「どこに落とし穴があるのか」

「 Tenable Identity Exposure(以下 Tenable IE)がどう役立つのか」

をまとめました。まずは 3 つの事例を紹介します。

■事例①:通信企業 A「広範囲の不正アクセス、その裏にあった権限問題」

通信企業 Aでは、法人顧客向けサービスの一部システムが外部から攻撃を受け、約 1 万 7,000 社分の情報が閲覧された可能性があると発表されました。

詳細な攻撃ルートは非公開のままですが、多くの専門家が指摘するのは、「攻撃者は内部に侵入した後、 AD 権限の弱点を突いて横展開した可能性が高い」という点です。

よくある攻撃の流れは次の通りです。

* 外部サーバの小さな脆弱性から社内ネットワークへ侵入

* AD 内の権限設定を調査

* 過剰権限を持つアカウントや古いアカウントを悪用

* 内部の複数システムへアクセスが拡大

AD の権限の委譲や AD 間の関連性など、権限の構造が複雑で整理されていないほど、攻撃者が動きやすくなる典型例です。

■事例②:小売企業 B「アプリケーションの不正ログインから始まった情報漏洩」

小売企業 Bでは、アプリケーションの認証情報が第三者に悪用され、約 12 万件の個人情報が流出しました。

一見「アプリケーション側だけの問題」のように見えますが、後の分析で 内部の権限管理が十分に整備されていなかったことが影響した可能性が指摘されています。

一般的に起こりやすい問題は以下の通りです:

* アプリケーションを使用するユーザーに必要以上の権限が付与されていた

* 退職者のアカウントや長期間使われていない“休眠アカウント”が大量に残っていた

* AD 側とアプリケーション側の権限連携が未整理(アプリケーションを使用するための権限がどこまで必要だったのか等)で、境界が曖昧だった

こうした環境では、たとえ外部で認証情報が漏れただけでも、内部システムにまで被害が及ぶ可能性があります。

■事例③:大手飲料メーカー C「サプライチェーン全体に広がったランサム攻撃」

大手飲料メーカー C では、サイバー攻撃を受け、一部の生産・物流システムに障害が発生しました。

同業他社の出荷にも影響が出るほどの大規模事案で、業界全体に波及しました。

公表では詳細は伏せられていますが、多くの場合、この規模の攻撃では AD 権限の侵害を通じて基幹システムまでアクセスが及ぶケースが一般的です。

この事件で明らかになった課題は以下のようなものです:

* リモートアクセスが多要素認証ではなく認証情報が奪取された

* データセンター内ネットワークがフラットで一旦侵入すると AD への到達が容易だった

* アプリケーションへのアクセス用パスワードにドメインユーザーと同じパスワードを使用していた可能性

* ドメインの管理者権限が“広くて強すぎた”

結果として、攻撃者は一度侵入しただけで複数の関連システムに到達し、生産ラインや物流へ実被害を与えました。

3つの事例に共通していた「 AD 特有の落とし穴」

これらの事件は業界も規模も違い、侵入経路やネットワークの構成の問題点もありますが、 AD に関しては「共通の問題点」 が見えてきます。

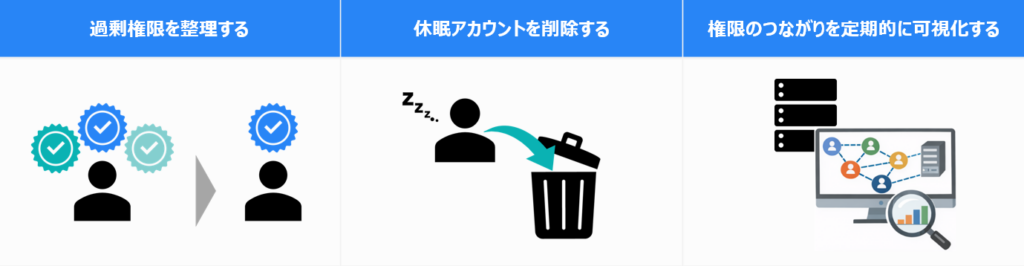

① 過剰権限の放置

役職変更後も残る管理権限、用途不明の古い権限など、攻撃者は“強くて脆い権限”を探し当てて侵害を拡大します。

② 休眠アカウントの存在

長期間使われていないアカウントは、攻撃者にとって理想的な“裏口”。 誰もチェックしないため、侵害に気づくのが遅れます。

③ AD 内部の構造が複雑で見えない

AD の権限設定とその構造は「氷山の一角」の様に一目で見える部分はほんの一部です。 人間の目で完全に把握するのはかなり難しいといえます。

Tenable IE が提供する “見えない権限”を“見える化”する価値とは

先に挙げた落とし穴は、管理者が「頑張れば」何とかなるかもしれません。ですが、発見、修正には時間も人員もかかってしまい、今すぐの対応は難しいと思われます。

Tenable IE が注目されている理由は AI を用いた攻撃パターンの特定や監視機能もありますが、「AD 内部の権限構造を地図のように可視化できること」にあります。

Tenable IE を使うと、次のようなことが分かります:

* あるアカウントが“最終的にどこまで”アクセスできるのか

* 危険な設定のある場所や、その影響範囲

* 不要な権限チェーン(権限のつながり)がどこにあるか

* 休眠アカウントや、放置された特権アカウントの特定

これにより、「どこから手をつければリスクが最も下がるか?」が明確になり、攻撃者が悪用する前に手を打つことができます。

まとめ:AD を守ることは、会社の未来を守ること

国内で起きた複数の事例を見ると、「攻撃者は“最終的に AD の権限を取りに来る”」という共通パターンがはっきりしています。

だからこそ以下のような対応を行う必要があります。

これらはどんな企業でも“最も取り組みやすいセキュリティ対策”です。ネットワークの階層化や多要素認証、 EDR の導入は設計や構築、全端末へのインストール作業など多くの工数と協議を必要とします。いつインシデントが発生してもおかしくない現状で最も早く取り組みやすい対応だといえます。

Tenable IE は、AD という複雑な仕組みを分かりやすく見える化し、リスクを事前に取り除くための強力な道具になります。

“権限の安全”を守ることが、企業の信頼・事業継続・未来を守ることにつながります。ぜひご検討ください。

今回ご紹介した Tenable IE のほかにも、弊社では Tenable 製品群を活用したマルチクラウド・ハイブリッド環境のセキュリティ強化を支援しています。

Tenable 製品にご興味をお持ちの方は、製品説明・オンラインデモ・トライアルのご要望を随時受け付けております。お気軽にご相談ください。